FTP-protokolla on ollut olemassa jo kauan ja sitä käytetään edelleen nykyään tiedostojen lähettämiseen verkkopalvelimiin. FTP: n tiedetään olevan epävarma, koska data siirretään selkeällä tekstillä, joka voidaan lukea suoraan paketinhaastajalta. Tämä tarkoittaisi, että käyttäjätunnusta ja salasanaa sisältävät FTP-kirjautumistiedot voidaan siepata pakettien havaitsijalla, kun FTP-asiakasohjelma aloittaa yhteyden FTP-palvelimeen. Salaus voidaan käyttää FTP: ssä joko käyttämällä SFTP- tai FTPS-protokollaa epävarman FTP: n sijasta.

Paitsi, että FTP paljastaa kirjautumistiedot selkeästi, siirretyt tiedostot asiakkaan ja palvelimen välillä voidaan siepata ja koota uudelleen paketinhakkarilla osoittamaan, mitä tiedostoja FTP-palvelimelle ladataan tai ladataan. Tämä on hyödyllistä järjestelmänvalvojille havaita yrityksen luottamuksellisten tiedostojen luvaton siirtäminen verkkoliikenteen tarkastuksen aikana, mutta sitä voidaan myös käyttää väärin. Tässä näytämme sinulle 5 ilmaista paketinhakuohjelmaa, joilla on mahdollisuus palauttaa FTP: n kautta siirretyt tiedostot. 1. Intercepter-NG

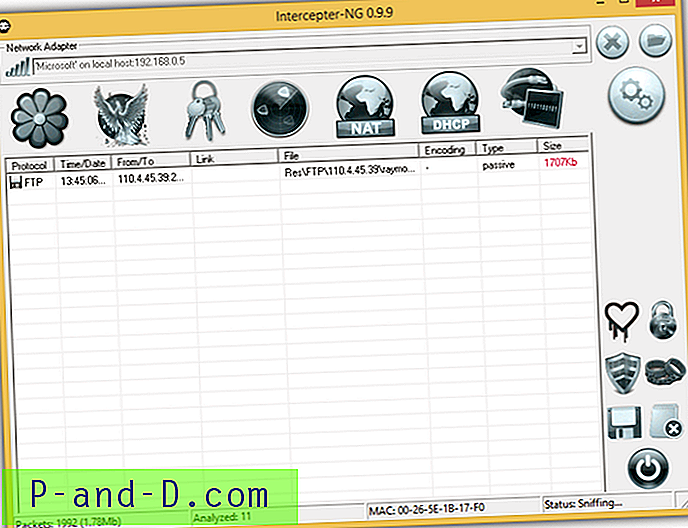

Intercepter-NG on verkon työkalupakki, jolla on kyky rekonstruoida FTP-protokollassa siirrettyjä tiedostoja. Paitsi FTP, se tukee myös tiedostojen rekonstruointia HTTP \ IMAP \ POP3 \ SMTP \ SMB-protokollasta. Paitsi tiedostojen rekonstruointi, Intercepter-NG pystyy haistamaan chat-viestejä ja salasanan tiivisteitä, sieppaamaan raakapaketteja ja suorittamaan muutaman hyödyntämisen, kuten Heartbleed, SMB-kaappaus, HTTP-injektio, ARP-väärentäminen ja niin edelleen.

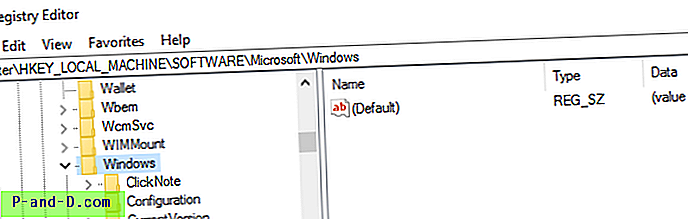

Aloittaaksesi verkkopakettien nukahtamisen ja FTP: ssä siirrettyjen tiedostojen uudelleenrakentamisen, ensinnäkin on tärkeää valita liitäntä, jota nuuskaat napsauttamalla verkkosovittimen kuvaketta vasemmassa yläkulmassa. Napsauttamalla sitä, voit vaihtaa Ethernetin ja Wi-Fi: n välillä. Napsauta sitten avattavaa valikkoa valitaksesi aktiivisen sovittimen ja napsauta sitten toistokuvaketta aloittaaksesi nuuskaamisen. Siirry ” ylösnousemustilaan ” ja rekonstruoidut tiedostot luetellaan siellä.

Lataa Intercepter-NG

2. SoftPerfect-verkkoprotokollaanalysaattori

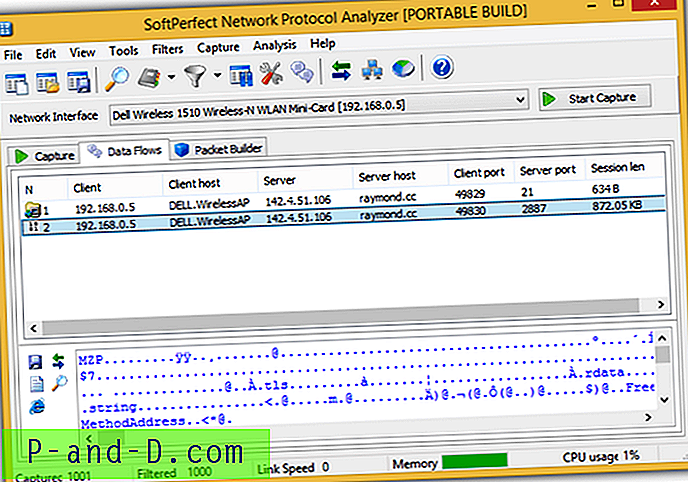

SoftPerfect Network Protocol Analyzer on ilmainen paketinhakija verkkoyhteyksien analysoimiseksi ja virheenkorjaamiseksi. Vaikka pakkauksissa olevien tiedostojen kokoamiseen ei ole automaattista tapaa, osoitamme sinulle, kuinka helppo on rekonstruoida ne muutamalla vaiheella. Ensimmäinen askel on valita verkkorajapinta, jota tällä hetkellä käytetään pakettien haistamiseen ja napsauta Käynnistä sieppaus -painiketta. Kun olet lopettanut pakettien sieppaamisen, napsauta sieppausta valikkopalkissa ja valitse Rekonstruoi TCP-istunnot, jotka vievät sinut Tietovirta-välilehteen.

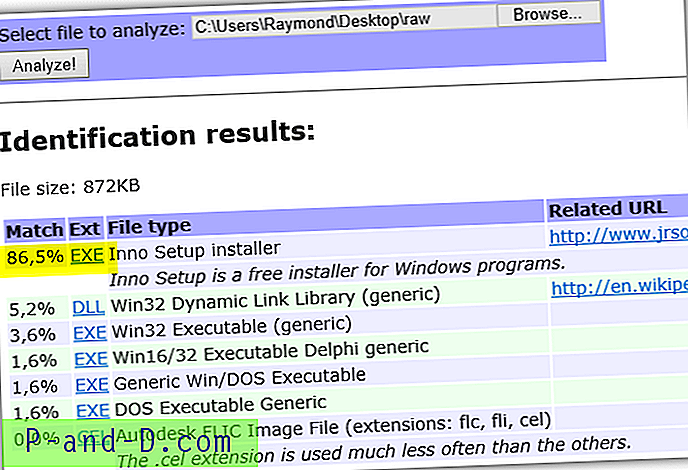

Ota huomioon palvelinportti ja istunnon pituus. Jos näet portin 21, jota seuraa istunnon pituuden suurempi koko, se on todennäköisesti siirrettävä tiedosto. Valitse tietovirta ja napsauta vasemmassa alakulmassa olevaa tallennuskuvaketta ja valitse sitten Tallenna raakadatoksi. Voit sitten tunnistaa tiedostotyypin millä tahansa tässä artikkelissa mainitusta työkalusta. Vaihtoehtoisesti, jos tiedosto on suhteellisen pieni, voit ladata sen online-TrID-tiedostotunnisteeseen tiedoston muodon tunnistamiseksi.

Kokenut käyttäjä voi heti kertoa, että muutama ensimmäinen tavu, jossa näkyy “MZA”, on suoritettava tiedosto.

Lataa SoftPerfect Network Protocol Analyzer

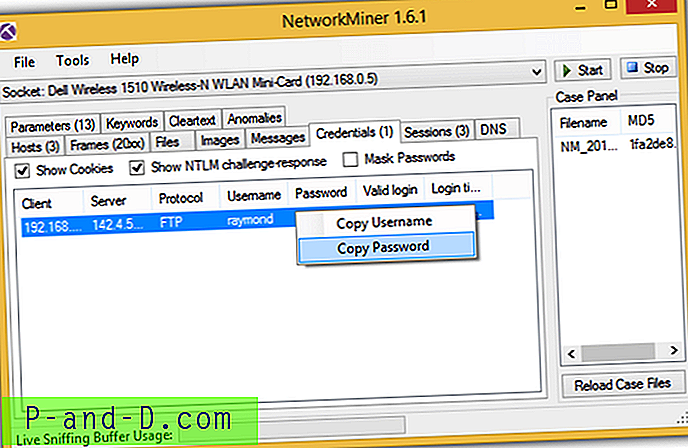

3. NetworkMiner

NetworkMiner on oikeastaan erittäin tehokas verkon rikostekninen analyysityökalu ja käyttäjäystävällisempi verrattuna WireSharkiin. Tiedoston rekonstruointi toimii hyvin Ethernet-sovittimella, mutta langaton sieppaus vaatii AirPcap-sovittimen toimimaan parhaiten, kun taas sisäiset langattomat sovittimet eivät todennäköisesti pysty kokoamaan mitään kaapatun paketin tiedostoja. Muut ominaisuudet, kuten kirjautumistietojen purkaminen, toimivat kuitenkin edelleen.

Toinen etu NetworkMinerissa on kyky jäsentää PCAP-tiedostoja, jotka viedään muista pakettien sieppausohjelmistoista, kuten WireShark ja tcpdump.

Lataa NetworkMiner

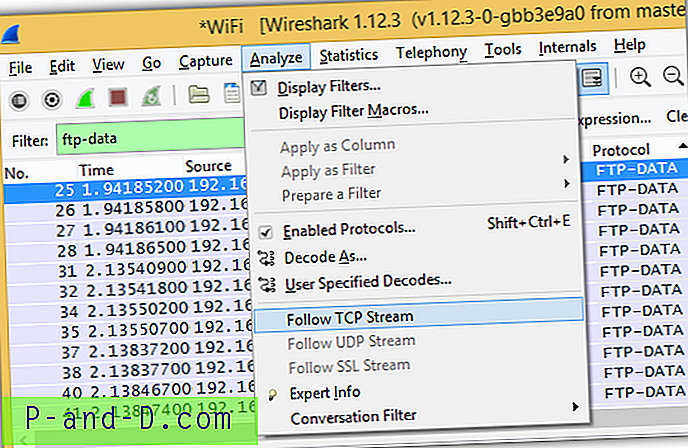

4. Wireshark

Vaikka Wiresharkia käyttävät useimmiten ammattilaiset pakettien sieppaamiseen ja analysointiin, koska se ei ole kovin käyttäjäystävällinen, havaitsemme, että on todellakin melko helppoa löytää FTP: n välittämiä tietoja hakutoiminnon avulla, seurata TCP-streamia ja tallentaa lopulta koko keskustelu raakatiedosto.

Kirjoita suodatinpalkkiin ftp-data- ruutuun ja paina Enter. Napsauta valikkopalkissa Analysoi ja valitse ”Seuraa TCP-suoraa”.

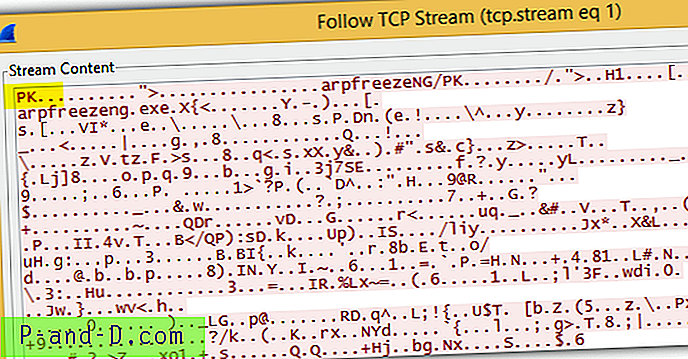

Ota huomioon streamin sisällön muutama ensimmäinen tavu, joka antaa sinulle kuvan tiedostotunnisteesta. Alla olevassa esimerkissä näkyy PK, joka on ZIP-tiedostomuoto. Itse asiassa tiedoston otsikossa näkyy myös zip-tiedoston nimi, joka on arpfreezeNG.

Voit rekonstruoida tiedoston valitsemalla Raaka ja napsauttamalla Tallenna nimellä -painiketta. Koska tämä on zip-tiedosto, sinun tulisi tallentaa se .ZIP-tiedostotunnisteella ja mieluiten arpfreezeNG.zip-tiedostona, jos haluat säilyttää alkuperäisen tiedostonimen.

Lataa Wireshark

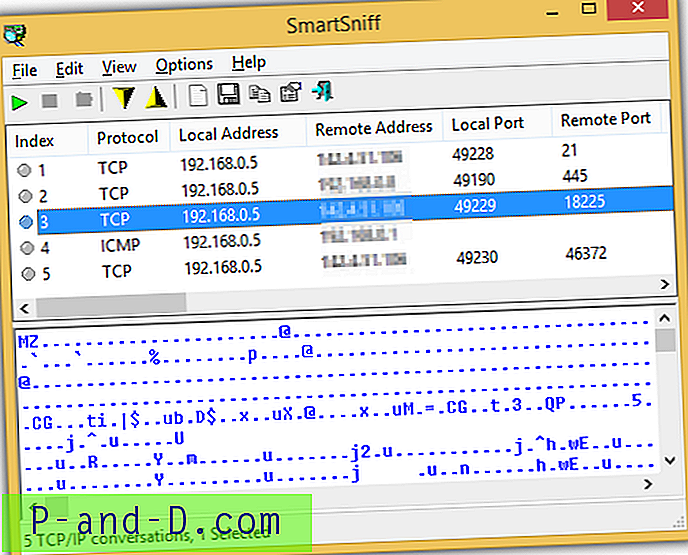

5. SmartSniff

SmartSniff on Nirsoftin luoma ilmainen paketinhaku, jonka erittäin hyödyllinen tämän työkalun ominaisuus on kyky siepata raa'illa pistorasioilla ja ilman kolmannen osapuolen WinPcap-ohjainta. Raakapistokemenetelmän ei tiedetä kuitenkaan toimivan kaikissa järjestelmissä Windows API: n takia. Jos olet kaapannut paljon paketteja, siirrettyjä tiedostoja sisältävien pakettitietojen etsiminen ei välttämättä ole helppoa.

Kuten yllä olevasta kuvakaappauksesta voidaan nähdä, alemmassa ruudussa näkyvät muutamat ensimmäiset tavut antavat sinulle vihjeen, että raakatiedot ovat suoritettavia tiedostoja. Vie Ctrl + E viedäksesi TCP / IP-virrat ja muista tallentaa se tyypiksi ”Raw Data Files - Local (* .dat)”. Nimeä .dat-tunniste uudelleen nimeksi .exe ja saat rekonstruoidun tiedoston.

Lataa SmartSniff

![PUBG MOBILE: Internet-virhe näyttöviiveellä ja lämmitysongelmalla [7+ ratkaisuja]](http://p-and-d.com/img/tech-tips/457/pubg-mobile-internet-error-with-display-lag.png)