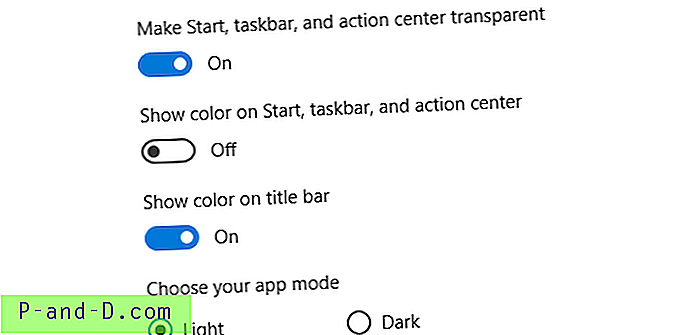

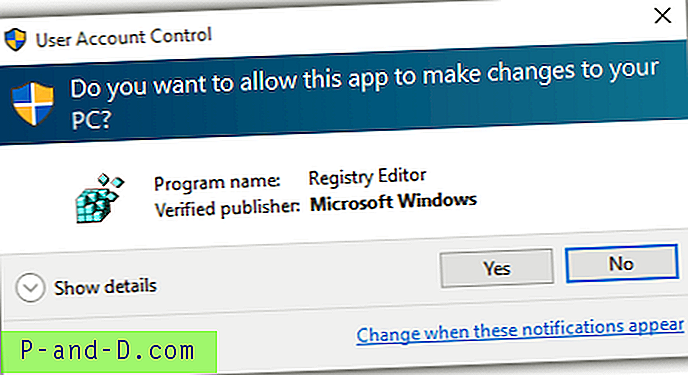

Käyttäjätilien hallintaominaisuus on ollut olemassa jo Windows Vistasta lähtien, ja se voidaan silti löytää Windows 10 -käyttöjärjestelmästä. UAC on periaatteessa Windows-käyttöjärjestelmään otettu turvaominaisuus, joka estää mahdollisesti haitallisia ohjelmia tekemästä muutoksia tietokoneellesi. Vaikka käyttäjätilisi kuuluu järjestelmänvalvojien ryhmään, jolla oletetaan olevan täydellinen ja rajoittamaton käyttöoikeus tietokoneeseen, sinulle kohdistetaan edelleen UAC-rajoituksia.

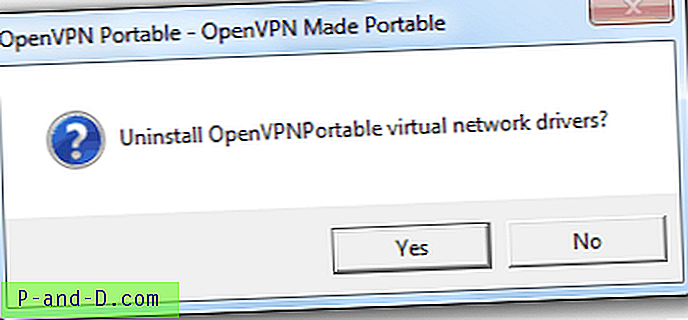

Kun suoritat sovelluksen, joka tarvitsee käyttöoikeuksia tiedosto- tai rekisterimuutosten tekemiseen, jotka voivat vaikuttaa maailmanlaajuisesti kaikkiin tietokoneen käyttäjiin, se käynnistää käyttäjätilien valvonta -ikkunan. Käyttäjä voi joko napsauttaa Kyllä-painiketta salliaksesi ohjelman, joka muuttaa tietokoneeseen muutokset, tai muuten napsauttamalla Ei, se estää sen suorittamisen.

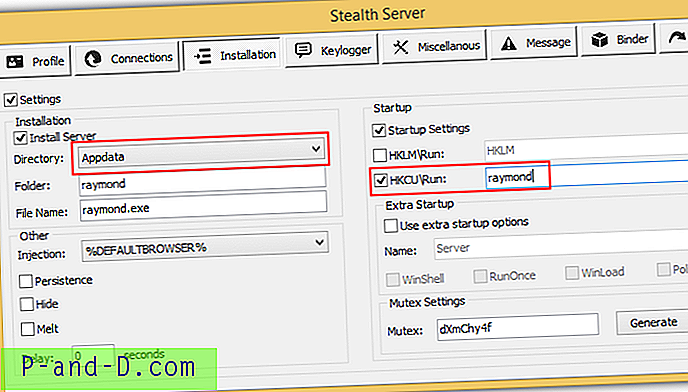

Jos vertaat Windows-versioita, jotka tulevat käyttäjätilien hallintaominaisuuden kanssa tai ilman (XP vs. Vista ja uudemmat), XP: llä on erittäin korkea haittaohjelmien tartuntaprosentti, kun taas uudempi Windows vaatii paljon hienostuneempaa ja edistyneempää rootkit-haittaohjelmaa järjestyksessä. ottaa täyden hallinnan tietokoneesta. Tässä artikkelissa tarkastellaan lähemmin kuinka käyttäjätilien hallintaominaisuus on tehokas ja mitkä ovat sen heikkoudet. Jopa UAC: n ollessa käytössä järjestelmässä, haittaohjelmat, kuten troijalainen RAT, voidaan rakentaa asentamaan järjestelmään käynnistämättä UAC-ilmoitusta. Tämä tehdään määrittämällä palvelinrakentaja pudottamaan haittaohjelma käyttäjän sovellustietokansiossa (% AppData%) ja lisäämällä pikakuvake käyttäjän käynnistyskansioon tai rekisteritieto HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Suorita kohteeseen ajaa automaattisesti Windowsin käynnistyksessä.

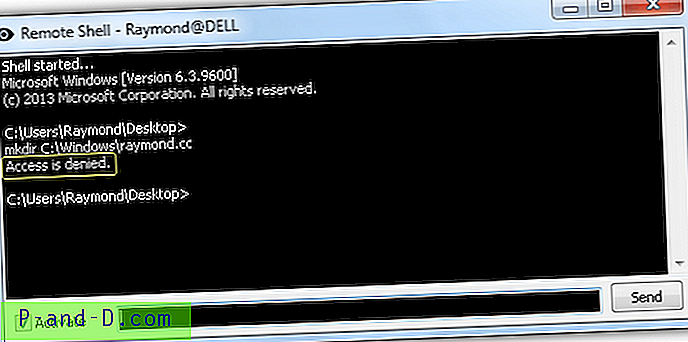

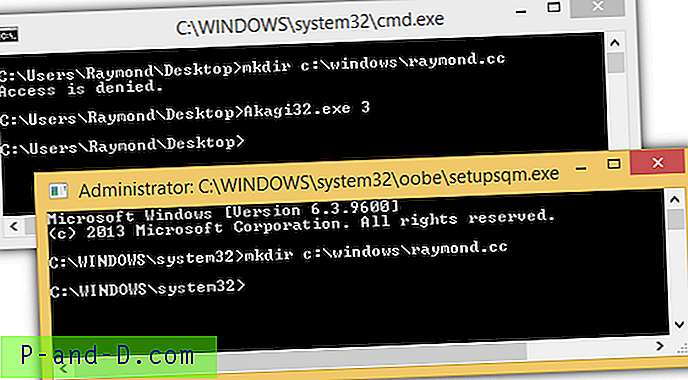

Ilman UAC-korotusta haitallisella tiedostolla on vain rajalliset käyttöoikeudet, jotka voivat vaikuttaa tällä hetkellä kirjautuneeseen käyttäjään, mutta ei koko järjestelmään. Esimerkiksi etäkuoren kautta järjestelmään kytketty hakkeri estää luomasta uutta hakemistoa Windowsissa.

Tätä ominaisuutta, joka esiintyy yleisesti useimmissa RAT: issa, ei oikeastaan kannata kutsua UAC-ohitukseksi, koska se vain toimii vain hiljaa pyytämättä UAC-korkeutta, joka johtaa rajoitettuihin oikeuksiin. Todellinen UAC-ohitus on silloin, kun sovellus saa täydet järjestelmänvalvojan oikeudet takaoven kautta käynnistämättä UAC-ilmoitusta ja vaatimatta käyttäjää napsauttamaan Kyllä-painiketta UAC-ikkunassa.

UAC-ohituskonsepti

Julkisesti saatavilla oleva avoimen lähdekoodin todiste UACMe-nimisen käyttäjätilien hallinnan voittamiseksi on ladattavissa ilmaiseksi GitHubista. Se sisältää 12 erilaista suosittua menetelmää, joita haittaohjelmat käyttävät UAC: n ohittamiseen. Testaa kaikki UAC-ohituksen menetelmät lisäämällä numero 1-12 tiedostonimen jälkeen. Esimerkiksi:

Akagi32.exe 3

Seuraavassa kuvakaappauksessa on esimerkki UACMen käytöstä komentokehotteen käynnistämisessä järjestelmänvalvojan oikeuksilla ilman UAC-ilmoitusikkunaa.

Kuten taustakomentoikkunasta voidaan nähdä, emme pystyneet luomaan uutta kansiota C: \ Windows -puhelimeen virheellä “Access is denied”. Sitten suoritimme UACMe-menetelmän 3 ja se käyttää takaovi-menetelmää käynnistääksesi toisen komentokehotteen, jolla on järjestelmänvalvojan oikeudet peittämättä koko näyttöä UAC-varoituksella. Pystyimme sitten luomaan uuden hakemiston hakemistoon C: \ Windows käyttämällä komentokehotetta, joka käynnistettiin UACMe: llä.

Sekä 32-bittinen että 64-bittinen versio on saatavana UACMe: lle, joten varmista, että suoritat oikean version Windows-käyttöjärjestelmän arkkitehtuurin perusteella.

Lataa UACMe

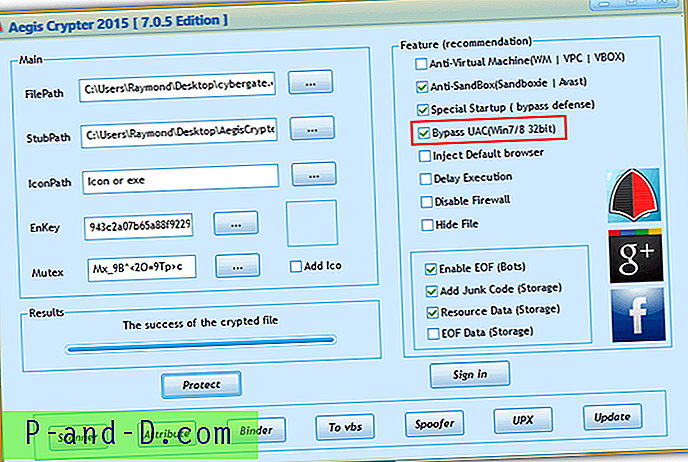

Vaikka onkin harvinaista löytää todellista UAC-ohitusominaisuutta, joka on toteutettu RAT-troijalaisella, tämä tehokas takaoven ominaisuus löytyy joistakin kryptereistä, joiden avulla virustorjuntaohjelmat eivät havaitse haitallista tiedostoa. Olemme testanneet yhtä ilmaisista kryptereistä, joissa ”Ohitus UAC” -vaihtoehto on käytössä, ja havaitsimme, että tulokset ovat melko epäluotettavia.

Tiedoston salaaminen, kun ”Ohita UAC” -vaihtoehto on käytössä, antaa tiedostolle järjestelmänvalvojan oikeudet ilman, että UAC-korkeusikkunaa tarvitsee käynnistää. Jotkut salatut tiedostot toimivat kuitenkin hyvin, kun taas jotkut eivät toimi ollenkaan.

Suojaus UAC-ohitukselta

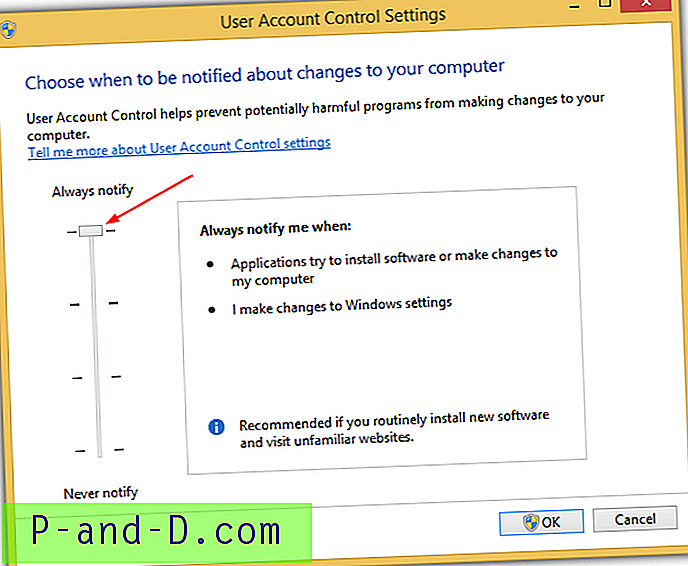

Oletusasetukset, jotka ovat kolmannella tasolla, ei ole turvallisia, ja ne voidaan ohittaa. Tehokkain käyttäjätilien valvonnan kokoonpano on asettaa se korkeimmalle (neljännelle) tasolle, joka on aina ilmoittaa, kun ohjelmat yrittävät asentaa ohjelmistoja tai tehdä muutoksia tietokoneen tai Windowsin asetuksiin.

Toinen tapa on käyttää tavallista käyttäjä- tai vierastiliä järjestelmänvalvojan tilin sijasta, joka luodaan Windowsin asennuksen jälkeen.